Mặc dù nhiều công cụ mang mã độc hiện đại đã kết hợp các tính năng để tránh khỏi phần mềm chống vi-rút hoặc các biện pháp phát hiện mối đe dọa khác, nhưng các đối thủ trên không gian mạng đang trở nên tinh vi hơn trong các hoạt động che giấu và chống phân tích để tránh bị phát hiện.

Ví dụ, một chiến dịch thư rác điện tử cho thấy các đối thủ đang sử dụng và điều chỉnh các kỹ thuật chống lại những biện pháp bảo vệ an ninh mạng. Chiến dịch sử dụng một email mạo danh có tệp đính kèm hóa ra là file tài liệu excel có chứa macro (một chương trình chạy bên trong tập tin) độc hại. Macro có các thuộc tính được thiết kế để vô hiệu hóa các công cụ bảo mật, thực hiện các lệnh một cách tùy ý, gây ra các vấn đề về bộ nhớ và đảm bảo rằng nó sẽ chỉ chạy trên các hệ thống của Nhật Bản. Biến xlDate - một thuộc tính được tìm kiếm cụ thể có vẻ như không có giấy tờ hợp pháp.

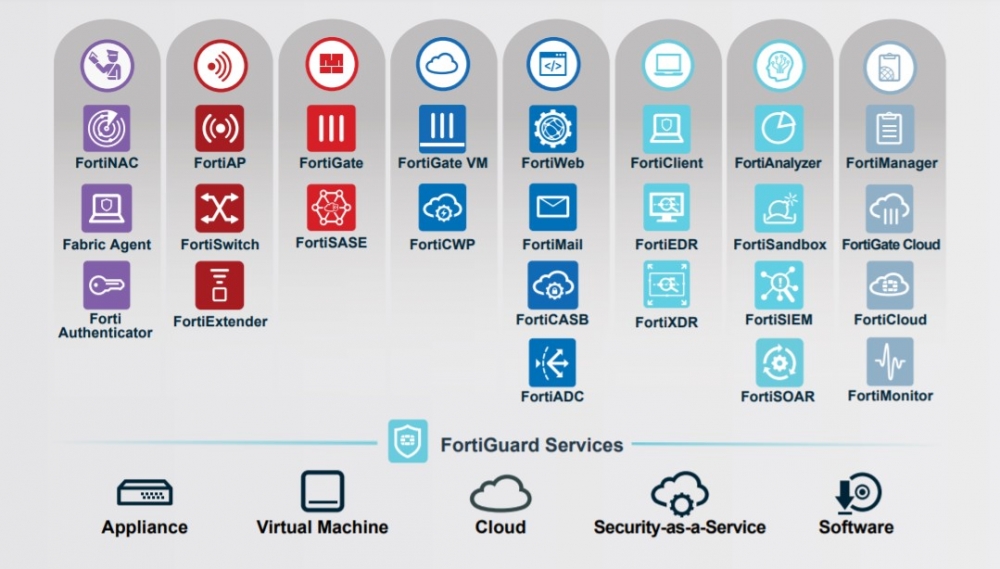

| Mục tiêu của Báo cáo tổng quan các mối đe dọa hàng quý của Fortinet là nhằm cung cấp cho các tổ chức thông tin họ cần để bảo mật mạng trước các mối đe dọa hiện tại, chuẩn bị sẵn sàng cho những cho xu hướng tấn công ngày càng phát triển và dự đoán các mối đe dọa tiếp theo nhắm vào tài nguyên số của họ. |

Một ví dụ khác liên quan đến một biến thể của mã độc trojan ngân hàng Dridex. Loại Trojan này đã thay đổi tên và hàm hash của các tệp tin mỗi khi nạn nhân đăng nhập, gây khó khăn cho việc phát hiện mã độc trên các hệ thống máy chủ bị nhiễm trojan.

Việc gia tăng sử dụng các chiến thuật chống phân tích và lẩn tránh trên phạm vi rộng hơn là một lời nhắc nhở về sự cần thiết của các biện pháp phòng thủ đa lớp và khả năng phát hiện mối đe dọa dựa trên hành vi.

|

| Top 5 phần mềm độc hại theo thống kê của Fortinet |

Mã độc đánh cắp thông tin Zegost là nền tảng ban đầu của một chiến dịch lừa đảo trực tuyến có mục tiêu và sử dụng các kỹ thuật tinh vi. Giống như các phương thức đánh cắp dữ liệu khác, mục tiêu chính của Zegost là tổng hợp thông tin về thiết bị của nạn nhân và thu thập chúng. Tuy nhiên, khi so sánh với các mã độc khác, Zegost được cấu hình đặc biệt để chạy phía dưới phần kiểm soát của radar. Ví dụ, Zegost bao gồm chức năng được thiết kế để xóa toàn bộ lưu trữ về lịch sử sự kiện. Các loại mã độc điển hình khác đều không có tính năng này. Một sự phát triển thú vị khác trong khả năng lẩn tránh của Zegost là một lệnh giữ cho hành vi đánh cắp thông tin của mình ở trạng thái tĩnh – “in stasis” - cho đến sau ngày 14 tháng 2 năm 2019, sau đó nó bắt đầu hành vi lây nhiễm mã độc của mình.

Các tác nhân đe dọa đằng sau Zegost sử dụng một kho các hình thức khai thác lợi dụng hiệu quả nhằm đảm bảo chúng thiết lập và duy trì mối liên hệ với các nạn nhân mục tiêu, khiến nó trở thành mối đe dọa lâu dài hơn nhiều so với những phương thức tấn công khác.

Mã độc tống tiền tiếp tục xu hướng nhắm tới nhiều cuộc tấn công có mục tiêu hơn

Các cuộc tấn công vào nhiều thành phố, chính quyền địa phương và các hệ thống giáo dục thực sự là một lời cảnh tỉnh rằng mã độc tống tiền sẽ không biến mất mà thay vào đó sẽ tiếp tục gây ra mối đe dọa nghiêm trọng cho nhiều tổ chức, công ty trong tương lai. Các cuộc tấn công sử dụng phần mềm gián điệp tiếp tục chuyển từ kiểu tấn công hàng loạt, đầu cơ trục lợi sang các cuộc tấn công có mục tiêu rõ ràng vào các công ty, tổ chức được coi là có khả năng kinh tế hoặc có động cơ để đòi trả tiền chuộc. Trong nhiều trường hợp, những tên tội phạm đã tiến hành thăm dò kỹ trước khi triển khai mã độc tống tiền trên các hệ thống đã được lựa chọn kỹ lưỡng để tối ưu hóa cơ hội thàng công.

Ví dụ: phần mềm gián điệp RobbinHood được thiết kế để tấn công cơ sở hạ tầng mạng của công ty và có khả năng vô hiệu hóa các dịch vụ của Windows giúp ngăn chặn việc mã hóa dữ liệu và ngắt kết nối khỏi các ổ đĩa chung.

|

Một mã độc tống tiền mới hơn được gọi là Sodinokibi, có thể trở thành một mối đe dọa khác cho các tổ chức. Về tính năng, phần mềm này không khác lắm so với phần lớn các công cụ mã độc tống tiền thông thường. Nó gây rắc rối do phương pháp tấn công khai thác một lỗ hổng bảo mật mới hơn cho phép thực thi mã tùy ý mà không cần bất kỳ tương tác người dùng nào như các mã độc được gửi bằng email lừa đảo.

Bất kể phương pháp nào, phần mềm tống tiền vẫn là mối đe dọa nghiêm trọng đối với các công ty trong tương lai. Loại mã độc này chính là lời nhắc nhở về tầm quan trọng của việc ưu tiên phát triển các bản vá và cải thiện nhận thức về bảo mật thông tin. Ngoài ra, sự gia tăng các lỗ hổng bảo mật của Giao thức điều khiển máy tính từ xa (RDP), ví dụ như BlueKeep, là một cảnh báo rằng các dịch vụ truy cập từ xa có thể là cơ hội cho tội phạm mạng và các lỗ hổng này có thể bị lợi dụng như một phương pháp tấn công để lan truyền mã độc tống tiền.

Giữa máy in gia đình và cơ sở hạ tầng trọng yếu là một hệ thống kiểm soát ngày càng phát triển cho cư dân và các doanh nghiệp nhỏ. Các hệ thống thông minh này thu hút tương đối ít sự chú ý của những kẻ tấn công hơn so với các đối tác công nghiệp của chúng, nhưng điều đó có thể thay đổi dựa trên hoạt động gia tăng được quan sát nhắm vào các thiết bị kiểm soát công nghiệp này như kiểm soát môi trường, camera bảo an và hệ thống an ninh. Một chữ ký liên quan đến các giải pháp quản lý tòa nhà đã được tìm thấy được kích hoạt trong 1% các tổ chức, có vẻ như không nhiều, nhưng cao hơn nhiều so với các sản phẩm của ICS hoặc SCADA thường thấy.